QueryPieが示す新しいパラダイム、連携を超えた接続へ

なぜ新しいセキュリティ戦略が必要なのか?- 既存ソリューションの限界

ITインフラがオンプレミスからクラウドへと移行する中で、従来のアクセス制御ソリューションは最新のクラウド環境の要求に十分に対応できなくなっています。特に国内のセキュリティソリューションは、規制遵守のために閉鎖的であり、ハードウェアと一緒に納品されたり、システムインテグレーション(SI)として構築されることが多いです。クラウドインフラの導入が進む中で、従来のアクセス制御ソリューションは限界に直面しており、さまざまなインフラやデータの増加に伴い、新たなアプローチが求められています。Kubernetes、NoSQL、データウェアハウスなど、異なるリソースを統合的に管理し、一貫したポリシーを適用することがますます複雑になり、セキュリティ管理者の負担が増加しています。一部の大企業はこれらの責任をアウトソーシングしていますが、急速に進化するクラウド環境ではこれが持続可能ではないという現実があります。毎日迫り来るその「限界」に、皆さんはどのように対応していますか?

クラウドへの移行が進む中、従来の閉鎖的でハードウェア中心のアクセス制御ソリューションでは、新しい環境の統合管理やポリシー適用に限界があります。

制限の再定義: QueryPie、接続型アプローチへの進化

QueryPieは、閉鎖的で厳格なセキュリティ環境から、統合と接続を重視した新しい環境へとパラダイムを転換しようとしています。データやユーザーを限られた境界内に閉じ込めるのではなく、他のグローバルなセキュリティソリューションとの連携機能を提供することで、柔軟かつ安全なセキュリティ環境を構築できる新たな標準を提案しています。QueryPieが提供する代表的な統合機能を見てみましょう。

[統合1] ユーザーを統合する: IDP連携を通じたユーザー管理の自動化

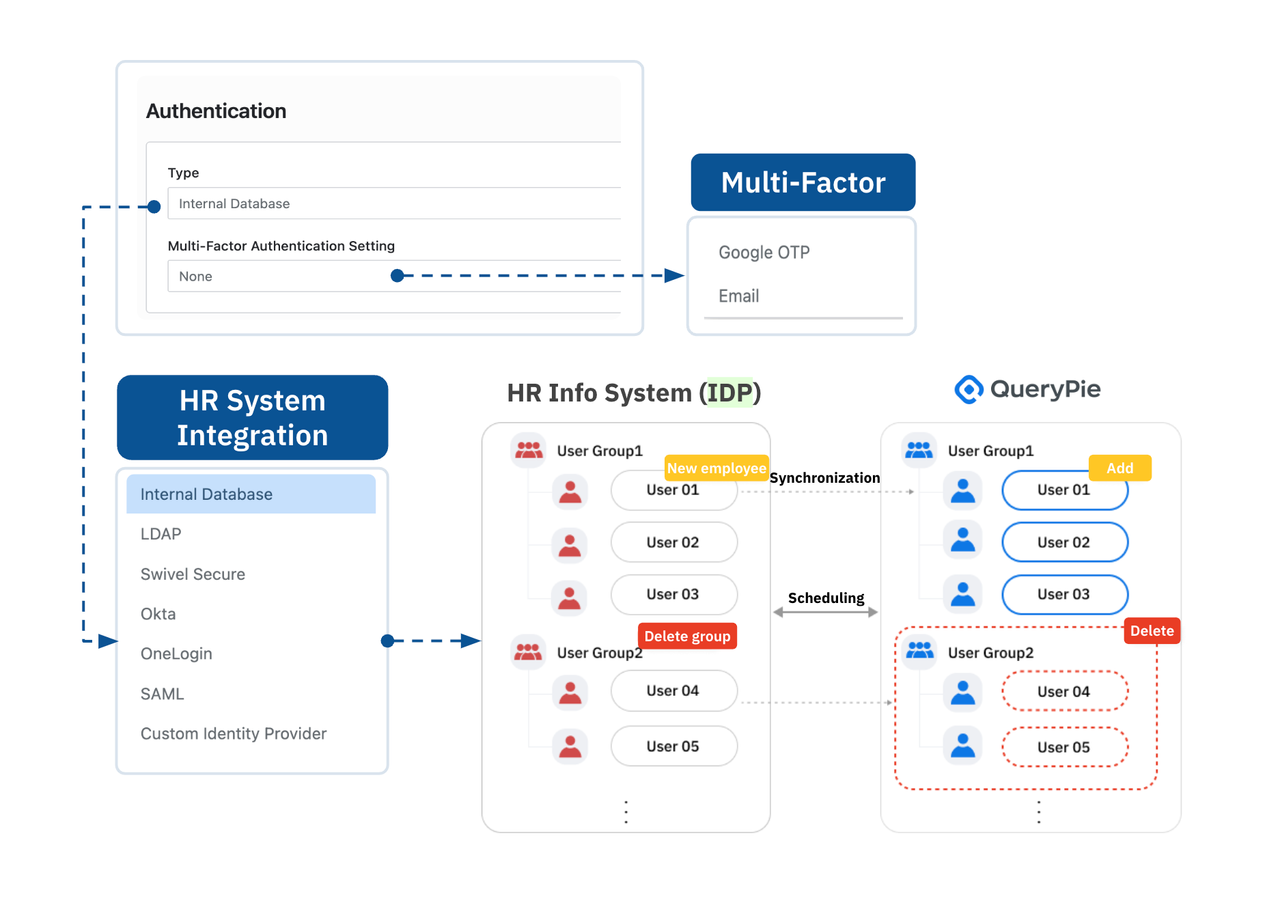

QueryPieは、IAMソリューションとの連携を通じて、新入社員の入社、退職、部署異動などの人事変更に伴うシステムアクセス権の管理を自動化し、セキュリティチームの手作業を最小限に抑えます。

セキュリティチームでは、新しい社員が入社したり、退職者が出た場合にユーザーの追加、変更、削除などのアクセス権を迅速に処理・管理しなければなりません。各ユーザーには最小限の権限のみを付与し、役職が変更された場合には権限を更新または取り消す必要があります。しかし、企業で使用されるソリューションは複数存在し、これらの変更を手動で処理するのは非常に時間がかかり、ミスも発生しやすいです。

QueryPieは、OktaやMicrosoft Entra IDなどのIDおよびアクセス管理(IAM)ソリューションと連携することで、この問題を解決します。QueryPie のユーザー管理機能にIDPソリューションとの連携機能を統合することで、人事変更に応じてユーザー権限を自動的に更新するプロセスを実現できます。新入社員の入社、退職者の発生、部署異動などの人事変更時にアクセス権を自動的に調整し、繰り返し作業を減らし、アクセス制御ポリシーがユーザーの役割に適合するように維持します。IDP連携を通じてスケジュール管理を行うことで、定期的にユーザー情報を最新の状態に保ち、SCIMプロトコルを用いて即座に反映することも可能です。今日の急速に変化する環境では、このレベルの自動化が安全で正確なアクセス制御を維持するために非常に重要であり、IDPとの連携機能がなければ、この作業は決して簡単ではありません。

例えば、A社の人事チームは、社員が退職した際に人事システムでその状態を「非アクティブ」に変更します。以前は数十件に及ぶデータベースやシステムの権限を各システムに直接入り、手動で回収していたため、不要なアクセス権が残ってしまうことも多くありました。しかし、QueryPieとの連携後は、追加の操作をしなくてもQueryPieがスケジューリングを通じて状態変化を即座に検知し、すべてのリソースのアクセス権を自動的に回収できるようになり、権限回収にかかる作業時間が大幅に短縮されました。

[統合2] リソースを統合する: AWS、Azure、GCP との連携による資産管理

QueryPieは、AWS、Azure、GCPなどの主要クラウドプロバイダーとの連携を通じて、複数のクラウドリソースを自動的に追跡・同期し、手動で管理する手間を削減するとともに、リアルタイムでアクセス制御を実現します。

企業内でアクセス制御を適用すべき対象は、データベース、システム、クラスタ、Web アプリケーションなど多岐にわたり、その数も膨大です。リソース管理には、新しいリソースの追跡、使用されていないリソースの廃棄、変更事項のモニタリング、敏感情報の有無の確認などが含まれます。これらのリソースに対してアクセス制御を実施するには、それぞれのリソースをリストアップし、アクセス制御システムに登録して、適切な権限を付与するためのプロセスを構築しなければなりません。しかし、リソースの多様性と規模により、このプロセスは非常に複雑で、時間がかかります。

例えば、多数のデータベースを管理し、日々新しいデータベースが追加・削除される状況を想定した場合、毎回手動で管理するのは非常に手間がかかります。これを大規模に適用することはほぼ不可能で、特にクラウド環境で性能管理のためにリソースを頻繁に拡張・縮小する場合、さらに複雑になります。

この問題を解決するために、QueryPieはクラウドプロバイダのスケジューリング機能を提供し、AWS、Azure、GCPなどの主要クラウドプロバイダと連携して、動的なクラウド環境でリソースを自動的に追跡・管理できるようにしています。例えば、AWS でインスタンスがスケールアウトされた場合、QueryPie はほぼリアルタイムでそのインスタンスを同期し、必要なユーザー権限を付与します。また、インスタンスが不要となりAWSで削除されると、QueryPieは関連する権限を自動的に回収し、リソースリストと必要権限を最新の状態に保ちます。このように手動でのリソース管理の手間を削減し、全体的なセキュリティを強化します。

例えば、C社では10万台のサーバーを手動でアクセス制御システムに登録しなければならず、その作業時間を最低でも3ヶ月と見積もっていました。各サーバーごとに個別に登録し、アクセス権を設定して追跡する必要があり、インフラチームの人員と時間が大きく消費されていました。しかし、QueryPieを導入し、クラウド同期機能を活用することで、50以上のAWSアカウントに対する同期設定を数日で適用し、アクセス制御に必要なすべてのサーバーを自動的に登録・管理できるようになりました。QueryPieはAWSとリアルタイムで連携し、新しいリソースを自動的に登録し、必要に応じて即座に権限を付与したり回収したりできます。この結果、C社は予想よりも95%以上の時間を削減し、インフラチームは他の重要なセキュリティ作業に集中できるようになりました。

[統合3] ログを統合する: Splunk などの SIEM ソリューションを使用した集中監視

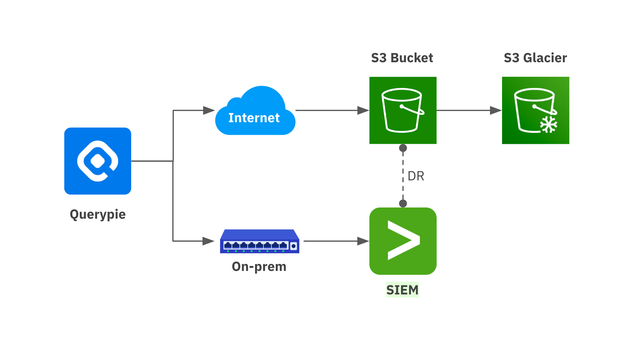

QueryPieは独自のログ検索およびレポート機能を備えており、SplunkなどのSIEMシステムと連携することで、他のITインフラのログと統合的に管理・分析できるようにし、セキュリティ監視の効率を向上させます。

企業は、個人情報処理システム内でのユーザーアクセス、権限変更、作業内容などのすべての活動をログとして記録し、監視することが義務付けられています。監査ログは規制遵守のための証拠資料であり、重要リソースへのユーザー活動を追跡するための重要な情報であり、同時に非常に重要な資産でもあります。

QueryPieはログ検索およびレポート機能を内蔵しており、さらにログ管理の広範なニーズに対応するため、SplunkなどのSIEM(セキュリティ情報およびイベント管理)システムとの連携機能を提供しています。SIEMは、企業のファイアウォール、サーバー、アプリケーション、エンドポイントデバイスなど、ITインフラ全体で異常検出および侵害対応のために重要なソリューションであり、QueryPieはこのSIEM連携機能を通じて、企業がさまざまなソースのログを一元的に管理・分析できる集中監視を可能にします。

例えば、C社は、特定のユーザーがアクセス権を不適切に使用した履歴を照会・分析する際、従来はアクセス制御システムでのみそのログを確認でき、ログの統合管理が現実的に困難でした。しかし、新しいアクセス制御ソリューションを検討する中で、QueryPieを導入し、SIEM連携機能を通じて Splunkと接続することで、該当ユーザーのネットワーク活動、サーバー接続記録、アプリケーション使用履歴をすべて統合し、総合的に分析できるようになりました。これにより、ログを統合管理することで脅威の識別と対応の速度を大幅に向上させることができました。

[統合4] Secret Store を統合する: Vault などのソリューション連携を通じたセキュリティキー管理

QueryPieは、VaultなどのSecret Storeとの連携を通じて、リソースアクセス時に一時的な資格情報を動的に生成し、使用後に即座に廃棄する方式を採用しています。この方法により、アカウント情報の共有やパスワード変更なしによるセキュリティリスクを効果的に排除します。

セキュリティソリューションは、トークン、パスワード、証明書、APIキーなど、さまざまな秘密鍵を取り扱います。これらの鍵を安全に管理するためには、暗号化されたストレージ、定期的なパスワード更新、最小限の規則適用など、セキュリティ規定を厳守する必要があります。

QueryPieは、より強力なキー管理およびアクセス制御を実現するために、VaultなどのSecret Storeとの連携機能を提供します。鍵を複数の場所に分散させるのではなく、一元化されたストレージアプローチを通じて、複数のSecret Keyを単一の場所に安全に保存し、管理できるようにします。これにより、露出リスクを減らし、キー管理を簡素化し、追跡を容易にします。

Secret Keyは機密情報であり、重要に管理されなければなりませんが、安全に管理されていない場合が多くあります。例えば、データベース接続アカウントとパスワードがユーザー間で共有され、パスワードが長期間変更されていないまま放置されていると、セキュリティリスクの原因となります。QueryPieは、Secret Storeとの連携を通じて、このリスクを軽減します。QueryPie DB接続とVaultのDynamic Database Engineを組み合わせることで、ユーザーがデータベースに接続するたびに一時的なパスワードを生成して認証を行う仕組みを提供します。これらの一時的な資格情報は使用後に即座に廃棄されるため、アカウント情報やパスワードが共有されたり、露出されるリスクを最小限に抑えることができます。

C社はデータベース接続アカウントとパスワードを複数のユーザー間で共有していたため、パスワードが長期間変更されていないことから、セキュリティリスクが高まっていました。従来の方法では、パスワードを定期的に変更・管理するために 3ヶ月ごとにかなりの作業時間がかかり、パスワードの露出リスクを完全に排除することは困難でした。

QueryPieを導入した後、C社はVaultとのSecret Store統合機能を通じて、この問題を解決しました。QueryPieとVaultのDynamic Database Engineを連携させ、ユーザーがデータベースにアクセスするたびに一時的なアカウントとパスワードを生成し、その認証に使用する仕組みを導入しました。使用後は、即座にそのアカウント情報を削除することができました。これにより、C 社はパスワード管理作業にかかる時間を大幅に削減し、一時的なパスワード使用によってアカウント情報が共有されたり露出されるリスクをほぼゼロにすることができました。

QueryPie、未来の機会価値として

この記事では、QueryPieが提供するさまざまな統合事例を通じて、その価値を明らかにしました。QueryPieは、企業の重要なインフラと機密情報を保護するため、アクセス制御を中心にした革新的なソリューションを提案しています。接続性と統合を核に、AIを活用した異常検出と脅威の最小化を目指すQueryPieは、従来の閉鎖的なセキュリティモデルを超えて、ユーザー管理、クラウド資産保護、ログモニタリングなどさまざまな分野でグローバルITおよびセキュリティパートナーと協力しています。

QueryPieのアプローチは、セキュリティを単なる障害物としてではなく、企業が安全に新しいビジネスチャンスを探るための橋渡しとすることに重点を置いています。これにより、QueryPieはより安全で自動化されたセキュリティアーキテクチャを構築し、企業がより安全に成長できるよう継続的に努力していくでしょう。

🧐[ボーナスヒント] 覚えておいてください!QueryPieの3つの主要なアプローチ

| 主要なアプローチ | 説明 |

|---|---|

| 先制的異常検出 | AIアルゴリズムは、さまざまなシステムの統合ログを継続的に分析し、潜在的な脅威を特定して異常な兆候を検出します。例えば、複数の地域で発生した異常なログイン試行や、リアルタイムで検出されたリソースへの異常なアクセスを確認し、セキュリティチームに即座にその兆候を通知することができます。 |

| 自動化された脅威対応 | 今後、QueryPieはAIベースのリスクスコア(リスクスコアリング)を活用して、脅威対応機能をさらに強化します。AIは、アクセスパターンやユーザーの行動、リソースの重要性などを基に、疑わしい活動の重大性をリアルタイムで評価します。高リスクスコアが検出されると、QueryPieは手動の介入なしで、アクセス権の取り消しやユーザーアカウントのロックなどの措置を自動的に実行し、潜在的な脅威を即座に軽減します。 |

| アクセス権管理の強化 | クラウドインフラ権限管理(CIEM)環境では、AIベースのユーザー行動分析がユーザーの権限を動的に調整し、アクセス権管理を最適化します。例えば、ユーザーが初めて敏感なリソースにアクセスする場合には、追加でMFA(二要素認証)を要求したり、管理者に対して1ヶ月以上使用されていない権限があることを通知し、権限回収を促すことができます。 |